Pierwszy Rozdział

Dostajesz wiadomość od znajomego, który prosi cię o udostępnienie jakiegoś postu na twoim Facebooku. Nazwijmy tego znajomego... Tomek.

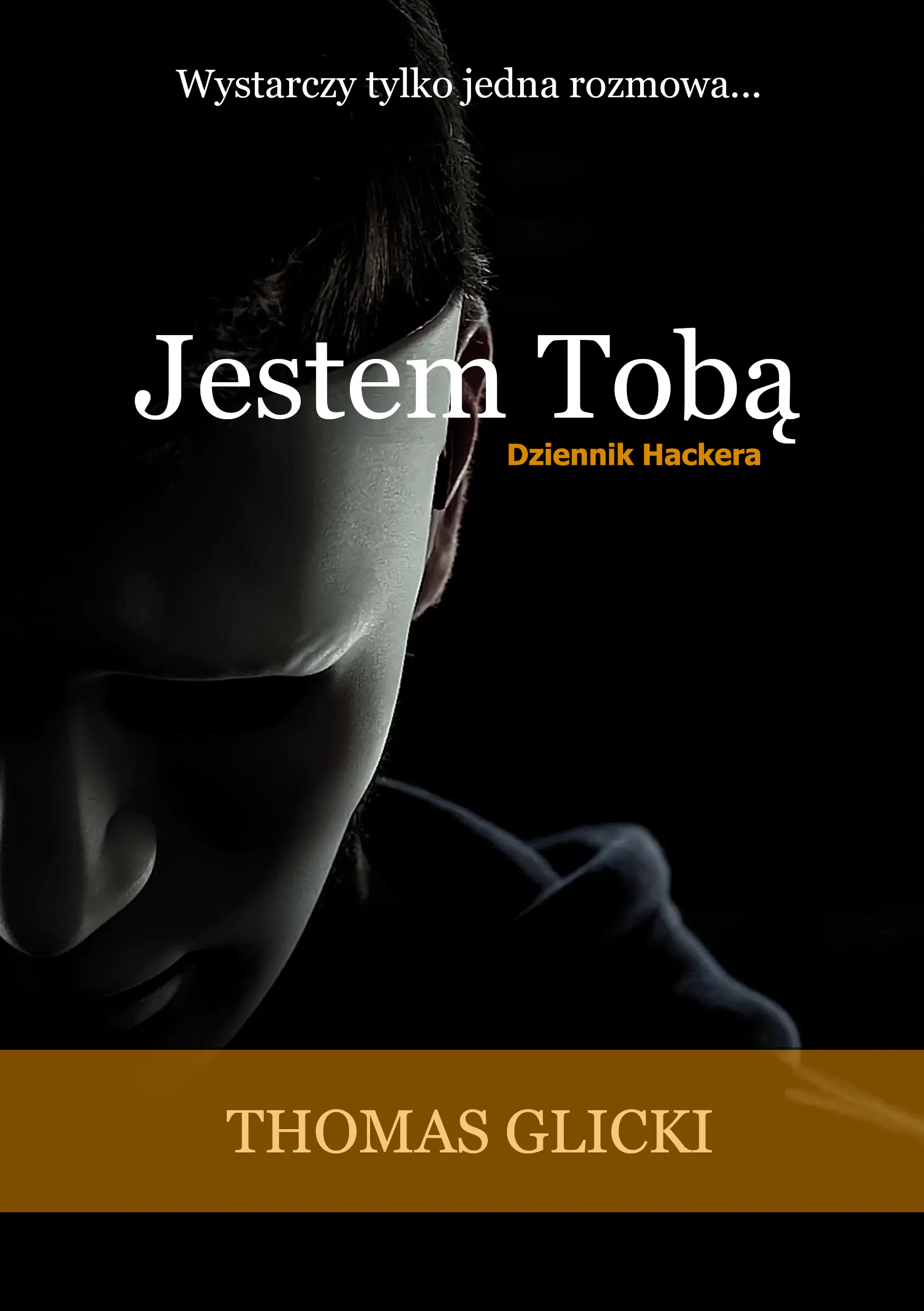

Przeczytaj fragmentDostajesz wiadomość od znajomego, który prosi cię o udostępnienie postu na Facebooku i... Bach! Twoje konto zostało przejęte. Naucz się rozpoznawać oszustów, znając pełny plan działania hackerów od zaplecza.

Każdy może czytać twoje wiadomości, przeglądać twoje prywatne zdjęcia, a nawet przejąć całą pocztę i dostać się do najważniejszych danych jakie posiadasz. Nie potrzeba ogromnej wiedzy, by to osiągnąć.

Pomysłem było zebranie wielu praktycznych doświadczeń, by czytelnik mógł dowiedzieć się jak hackerzy przejmują konta na Facebooku, poczcie, poprzez publiczne Wi-Fi czy wykorzystując nieświadomość swoich rozmówców.

W dzieciństwie wiele osób marzyło, by przejąć kontrolę nad komputerem, zbierać dane przez USB jak w produkcjach Hollywood i wyłączać Wi-Fi we wszystkich kafejkach. Tylko jak zdobyć odpowiednią wiedzę? Co robią hackerzy, przed którymi musimy się bronić?

Zebrane przez lata doświadczenie pozwoliło mi opisać aż 15 odmiennych akcji, które zostały zrealizowane, a z których teraz możesz uczyć się Ty. Bez informatycznego gadania. Czyste, przejrzyste historie, na podstawie których każdy czytelnik będzie w stanie zrozumieć, jak hackerzy dostają się gdziekolwiek tylko zamarzą.

Oddaję w Wasze ręce książkę, wierząc że jej treść przyczyni się do zwiększenia bezpieczeństwa.

Instytut Studiów Regionalnych

Instytut Studiów Regionalnych

Książka pod tytułem „Jestem Tobą” stanowi bardzo interesującą pozycję z kategorii książek popularno-naukowych, czy biograficznych o tematyce bezpieczeństwa i zagrożenia w sieci internetowej. Stosując przystępny język dla każdego pokolenia czytelników Autor przedstawia, w postaci biografii, krok po kroku świat i mechanizmy postępowania hakera.

Twoją książkę przeczytałem w niecałe dwa dni. Czytanie jej to było jedne z moich najlepszych przeżyć w ostatnim czasie.

Naprawdę wciągnął mnie sposób napisania. Lekko, z humorkiem, a nawet fantazją! Jest ciągłość wątków lub osób, a to ważne, żeby wszystko trzymało się kupy.

Książka jest niesamowicie ciekawa dla kogoś, kto nie miał nigdy do czynienia z podobnymi procederami i jej ogromną zaletą jest to, że szybko się ją czyta.

Oparta na własnych doświadczeniach książka jest świetnym startem w przygodzie z zagrożeniami, które czyhają na nas praktycznie codziennie.

Bardzo dobra książka, zawiera sporą dawkę wiedzy, przy czym nie jest nużąca, czyta się szybko i przyjemnie. Warto wiedzieć na co uważać w internecie.

Świetnie napisana. Sama jestem raczej anty talentem jeśli chodzi o IT, ale chciałam właśnie dowiedzieć się, jak można chronić się przed czymś takim.

Tekst wciąga, jest ciekawy. Zakupiłam ją tylko, żeby nauczyć się co nie co, ale przy okazji dowiedziałam się też czego nie robić, a co robić, aby zabezpieczyć się przed atakami.

Stripe Checkout otworzy się w nowej karcie. Po udanym zakupie wrócisz na stronę pobrania.

Otrzymujesz pełny pakiet plików do czytania na komputerze, telefonie, tablecie i czytniku. Bez czekania na wysyłkę, bez zakładania konta.

Bezpieczny checkout · szybkie pobranie · kontakt: kontakt@jestemtoba.pl

Dostajesz wiadomość od znajomego, który prosi cię o udostępnienie jakiegoś postu na twoim Facebooku. Nazwijmy tego znajomego... Tomek.

Przeczytaj fragment

Stary, dobry phishing... Co jeśli zamiast samemu się nim bawić, mielibyśmy dostęp do cudzych, skradzionych kont?

Czytaj teraz

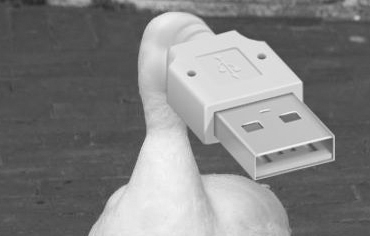

Miałem przygotować prezentację. Wystarczyło, że podłączyłem swój USB do komputera i...

Wkrótce artykułPomyślne dokończenie transakcji powoduje automatyczne pobranie elektronicznej wersji książki zapakowanej w archiwum .zip. Jest to folder, w którym można znaleźć rozszerzenia książki do wszelkich czytników, elektronicznych urządzeń czy komputera. Rozszerzenia: PDF, EPUB, AZW3, FB2, LIT, LRF.

Książka wysyła się automatycznie przy dokonaniu płatności Stripe.

Strona JestemToba.pl i jej podmioty zobowiązują się prawnie do wysłania elektronicznej wersji książki w postaci wszystkich rozszerzeń do wszystkich osób, które pomyślnie zakończyły transakcję.

W przypadku wyświetlenia błędu z jakichkolwiek powodów JestemTobą.pl zobowiązuje się do wysłania dokładnie tej samej wersji książki na e-mail podany przy kupowaniu. Prosimy napisać wiadomość do: kontakt@jestemtoba.pl, a produkt zostanie wysłany do maksymalnie 24 godzin od otrzymania wiadomości. Standardowy czas czekania to 5-15 minut.

Książka została napisana z myślą o osobach, które tematem się interesują, lecz nie miały z nim bliżej do czynienia lub nigdy nie próbowały się zagłębić w świat cyberprzestępstw. Utwór w prosty, przyswajalny sposób opisuje, jak od strony hackera wygląda przygotowanie i realizacja ataków oraz dlaczego świadomość zagrożeń jest ważna.

Tak. Każda z tych opcji jest dostosowywana do produktu i podpinana pod stronę. Aktualnie książkę można kupić przez Stripe oraz na empik.com. Inne metody płatności mogą być dodawane wraz z rozwojem strony.

Hackowanie jest legalne tylko wtedy, gdy hackowany podmiot wyraził na to oficjalną zgodę. Przykład: pracownik działu pentestingu dostaje zlecenie znalezienia luk w oprogramowaniu i działa według ustalonych wytycznych pod nadzorem właściciela systemu.

Możesz napisać na e-mail: kontakt@jestemtoba.pl albo skorzystać z oficjalnego fanpage: Facebook Jestem Tobą.

Książka jest podzielona na trzy wątki: główny, w którym bohater opisuje swoje historie i doświadczenia; poboczny, z przykładami innych sposobów wykorzystania opisanych technik; oraz techniczny, w którym prosto wyjaśniane są użyte sposoby ataków i terminy hackerskie.

Po przeczytaniu książki poznasz zagadnienia takie jak:

Nie znajdziesz tutaj wykorzystania exploitów ani skryptów umożliwiających poszukiwania luk w programach i na stronach. Książka jest wprowadzeniem w wiedzę, którą można dalej poszerzać o kolejne, bardziej techniczne pozycje.

Na chwilę obecną nie istnieje wydanie papierowe książki. Trwają prace i konsultacje, by taka wersja powstała. Książka jest w wersji elektronicznej i posiada rozszerzenia opisane w punkcie pierwszym.

Specjaliści posiadający takie umiejętności działają od dawna. Udostępnienie tej wiedzy szerszej publice ma zwiększać świadomość zagrożeń. Znając sposób myślenia atakującego, łatwiej rozpoznać podobne sztuczki w przyszłości.

Nie. Nielegalne jest włamywanie się gdziekolwiek bez zgody właściciela. JestemTobą.pl i jej podmioty nie mają wglądu w dane podawane przy płatności, która odbywa się za pomocą globalnych serwisów.

Oczywiście, że tak. Czytać i poszerzać swoją wiedzę można w każdym zakresie. Dostępność informacji i wiedzy nie może zostać prawnie ograniczona, poza wyjątkami takimi jak dokumenty niejawne.

Pod oficjalnym filmikiem z książki znajdują się komentarze potwierdzające nie tylko zakupienie i przeczytanie książki, ale również opinie o niej.

Spróbuję Ci pomóc. Napisz do mnie na e-mail lub na fanpage Facebooka podany wyżej. Dam Ci rady, które pomogą zabezpieczyć Twoje konta bez żadnej mojej ingerencji.

Samo napisanie książki zajęło około 6 miesięcy. Wprowadzenie korekty i przygotowanie książki do publikacji naniosło kolejne 2 lata pracy. Łącznie praca nad książką trwała prawie 3 lata.

Historie opisane w książce mają miejsce sprzed czasów zdobycia kwalifikacji. Autor posiada licencjat i tytuł inżyniera z działu Computer Science - Cyber Security w Wielkiej Brytanii.

Napisz do mnie na e-mail. Możesz otrzymać prywatny kod zniżkowy do polecania znajomym. Jeżeli 2 osoby kupią książkę za pośrednictwem Twojego kodu, dostaniesz darmowy egzemplarz.